Was ist eine Vulnerability Disclosure Policy (VDP) und wie hilft eine solche die Sicherheit von IT-Systemen zu verbessern? Einen absoluten Schutz vor Verwundbarkeiten gibt es nicht, doch es ist entscheidend, wie wir mit Schwachstellen in Software umgehen.

Was ist eine Vulnerability Disclosure Policy und was bringt eine solche?

Eine Vulnerability Disclosure Policy (kurz: VDP) regelt, wie ethische Hacker Systeme untersuchen dürfen und wie sie allfällige Schwachstellen an das betroffene Unternehmen melden können.

Im Gegenzug verpflichtet sich das Unternehmen, die Schwachstelle schnellstmöglich zu beheben. Darüber hinaus sichert das Unternehmen den verantwortungsbewussten Hackern zu, dass sie mit keinen strafrechtlichen Konsequenzen rechnen müssen, solange sie sich an die Vulnerability Disclosure Policy halten.

Ist das nicht eine Einladung an Hacker?

Wir laden ethische und verantwortungsvolle Hacker (oftmals auch White-Hat-Hacker genannt) ein, unsere Systeme auf Schwachstellen abzutasten und uns allfällige Verwundbarkeiten zu melden. Mit der Vulnerability Disclosure Policy stellen wir klare Spielregeln auf, so dass diese Tests in einem sicheren Rahmen erfolgen und nicht etwa die Verfügbarkeit oder Integrität unserer Systeme beeinträchtigen.

Was gehört in eine Vulnerability Disclosure Policy und in welcher Form publiziert man diese am besten?

Eine Vulnerability Disclosure Policy sollte unbedingt einen Kontakt beinhalten, wie das Unternehmen bei Schwachstellen zu erreichen ist. Darüber hinaus soll sie klare Rahmenbedingungen aufstellen, welche Art von Sicherheitstests zulässig sind und welche nicht. Die Policy wird im Anschluss üblicherweise auf der Webseite des Unternehmens oder der Organisation veröffentlicht.

Falls Sie für Ihr Unternehmen oder Organisation eine Vulnerability Disclosure Policy erstellen möchten, können Sie auf viele Vorlagen zurückgreifen - beispielsweise im Vulnerability Disclosure Toolkit der britischen Cybersicherheitsbehörde.

Aber auch die beste Vulnerability Disclosure Policy bringt nichts, wenn man sie nicht findet. Dabei hilft ein Standard namens security.txt. Das Prinzip hinter security.txt könnte einfacher nicht sein: Unternehmen hinterlegen auf ihrer Webseite und von ihnen betreuten Anwendungen eine Textdatei, die die wichtigsten Sicherheitskontakte auflistet und die Vulnerability Disclosure Policy verlinkt.

Dieser Mechanismus wird mittlerweile auch vom Nationalen Zentrum für Cybersicherheit (NCSC) empfohlen, wie sie in einer Mitteilung kürzlich schrieben: Hinterlegen Sie Ihren Sicherheitskontakt auf Ihrer Website

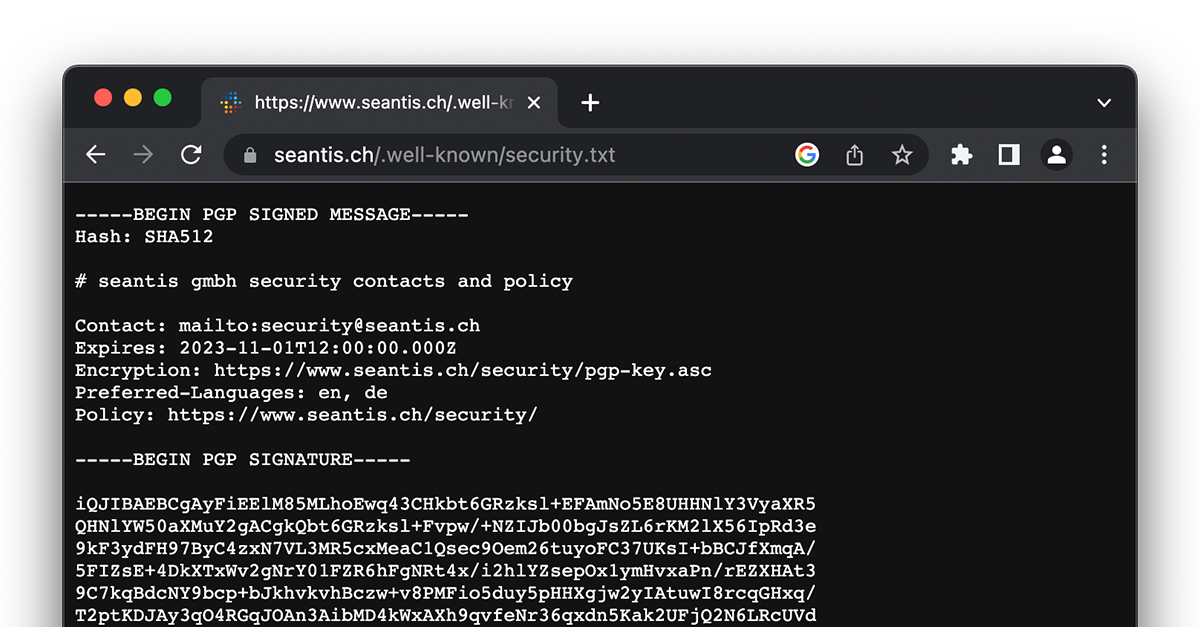

- Unsere

security.txt- Datei findet sich unter www.seantis.ch/.well-known/security.txt sowie auf fast allen unseren Applikationen. - In der

security.txtist unsere Vulnerability Disclosure Policy verlinkt: https://www.seantis.ch/security/

Wie verbreitet ist die Publikation einer Vulnerability Disclosure Policy bei Schweizer Firmen und Organisationen?

Erfreulicherweise wächst die Zahl der Firmen und Organisationen in der Schweiz, die eine Vulnerability Disclosure Policy veröffentlicht haben. Dazu gehört das Nationale Zentrum für Cybersicherheit (NCSC) selbst sowie bundesnahe Betriebe wie die Swisscom oder die SBB, aber auch viele kleine- und mittlere Unternehmen.

Weiterführende Informationen zum Thema Vulnerability Disclosure Policy finden Sie beim Nationalen Zentrum für Cybersicherheit in ihrem neuen Leitfaden: Vulnerability Disclosure Management - Ein Leitfaden für Organisationen und Unternehmen

Zusammenfassend bringt eine Vulnerability Disclosure Policy viele Vorteile. Sie etabliert klare Regeln für beide Seiten - Hacker und Unternehmen - im Umgang mit Schwachstellen und kann verhindern, dass Schwachstellen ungemeldet ihren Weg in falsche Hände finden.